VPN-Lösungen im Enterprise sind heute deutlich mehr als ein „sicherer Tunnel“ zwischen Laptop und Firmen-LAN. Das Hauptkeyword VPN-Lösungen im Enterprise umfasst ein Spektrum an Technologien und Betriebsmodellen: klassische Site-to-Site-Kopplungen mit IPSec, Remote-Access über SSL/TLS-VPN, moderne, schlanke Tunnel wie WireGuard und zunehmend auch ZTNA (Zero Trust Network Access) als anwendungszentriertes Zugriffsmodell. In der Praxis entscheidet nicht nur das Protokoll über Sicherheit und Nutzererlebnis, sondern vor allem Architektur, Identität, Gerätevertrauen, Segmentierung, Logging und Betrieb. Wer heute eine Enterprise-VPN-Strategie plant, muss Hybrid-Cloud, SaaS, Mobile Work, Compliance und den Schutz vor Credential-Theft berücksichtigen. Dieser Vergleich erklärt die Unterschiede verständlich, zeigt typische Einsatzszenarien und hilft dabei, die passende Lösung für Anforderungen wie Skalierung, Zero-Trust-Programme, Betriebsaufwand und Risikominimierung zu wählen.

Begriffe und Einordnung: Was wird im Enterprise eigentlich „VPN“ genannt?

Im Unternehmenskontext werden verschiedene Konzepte unter dem Begriff VPN zusammengefasst. Für eine saubere Entscheidung hilft es, nach Zweck und Trust-Modell zu unterscheiden: „Netzwerkzugang“ (Layer-3/Layer-2 Connectivity) versus „Anwendungszugang“ (Service Access).

- Site-to-Site VPN: Verbindung ganzer Netze/Standorte (On-Premises ↔ On-Premises, On-Premises ↔ Cloud). Häufig IPSec-basiert.

- Remote-Access VPN: Benutzergeräte verbinden sich ins Unternehmensnetz oder zu definierten Ressourcen. Häufig SSL/TLS-VPN oder IKEv2/IPSec.

- Overlay-Tunnel für Workloads: Tunnel zwischen Gateways oder Hosts/Containern, z. B. für Microservices-Segmente oder Legacy-Schutz (WireGuard oder IPSec).

- ZTNA: Zugriff auf einzelne Applikationen auf Basis von Identität und Kontext, ohne „ins Netz“ zu routen. Oft als Ersatz oder Ergänzung zu Remote-Access-VPN.

Entscheidungskriterien: Worauf es bei VPN-Lösungen im Enterprise ankommt

Ein Technologievergleich ist nur sinnvoll, wenn die Kriterien klar sind. Im Enterprise dominieren meist diese Anforderungen:

- Sicherheitsmodell: Netzbasierter Zugriff (IP/Subnet) oder anwendungsbasierter Zugriff (App/Service). Unterstützung von Zero-Trust-Prinzipien, MFA, Geräteposture.

- Skalierung und HA: Active/Active-Gateways, Multi-Region-Fähigkeit, Lastverteilung, DDoS-Resilienz.

- Interoperabilität: Multi-Vendor, Cloud-Anbindung, Hardware-Offload, Client-Verfügbarkeit für Betriebssysteme.

- Betriebsaufwand: Policy-Management, Schlüssel-/Zertifikatsverwaltung, Automatisierung, Monitoring und Troubleshooting.

- Performance: Overhead, MTU/MSS-Handling, Roaming, Latenz, Paketverlusttoleranz.

- Compliance und Nachvollziehbarkeit: Protokollierung, Zugriffsnachweise, Aufbewahrung, Integrationen ins SIEM.

IPSec im Enterprise: Der Standard für Site-to-Site und „klassische“ Unternehmensnetze

IPSec ist in vielen Unternehmen der De-facto-Standard für Standortkopplung und Cloud-Anbindungen. Der große Vorteil: IPSec ist breit implementiert, hardwarebeschleunigt verfügbar und für dauerhafte, stabile Verbindungen gut geeignet. Architektonisch besteht IPSec aus einer Sicherheitsarchitektur (Policy, SA-Modelle) und einem Schlüsselaustausch (typisch IKEv2), wobei der eigentliche Datenverkehr meist über ESP geschützt wird. Eine gute technische Grundlage liefert die IPsec Security Architecture (RFC 4301).

Typische Use Cases für IPSec

- Standortvernetzung (Branch ↔ HQ / DC): Viele Tunnel, klare Routingdomänen, häufig mit dynamischem Routing (z. B. BGP) über dem Tunnel.

- Cloud-Hybrid-Anbindungen: On-Prem ↔ VPC/VNet über IPSec-Gateways, oft als Ergänzung zu privaten Leitungen.

- Partner-Anbindungen: Wenn Netzkopplung gefordert ist, aber Segmente streng begrenzt werden müssen (VRF/Policy-Design).

Stärken und Grenzen von IPSec

- Stärken: Sehr gute Interoperabilität, starke Kryptografie, etablierte Betriebsmodelle, Hardware-Offload möglich.

- Grenzen: NAT-Traversal und Firewall-Umgebungen können komplex sein; Konfiguration und Fehlersuche (IKE/ESP, Rekey, Proposal-Matching) sind anspruchsvoll; „Netzzugriff“ fördert ohne Segmentierung laterale Bewegungen.

SSL/TLS-VPN im Enterprise: Remote Access, Nutzerfreundlichkeit und „läuft fast überall“

SSL/VPN (genauer: TLS-basierte VPNs) sind im Enterprise besonders im Remote-Access verbreitet, weil sie mit NAT, Proxies und restriktiven Firewalls oft besser zurechtkommen als klassische IPSec-Setups. Technisch handelt es sich um einen verschlüsselten Tunnel über TLS, der je nach Produkt als „Full-Tunnel“ (ganzer Verkehr) oder Split-Tunnel (nur definierte Ziele) konfiguriert wird. Für den Betrieb sind starke Authentisierung (z. B. Zertifikate plus MFA) und sauberes Policy-Routing entscheidend. Praktische Hintergrundinformationen und Betriebsaspekte finden sich in der OpenVPN Community-Dokumentation als herstellernahem Beispiel für TLS-VPN-Konzepte.

Typische Use Cases für SSL/TLS-VPN

- Homeoffice und mobiles Arbeiten: Schneller Rollout, gute Client-Verfügbarkeit, oft mit SSO/MFA integrierbar.

- Third-Party Access: Zeitlich begrenzter Zugriff für Dienstleister, wenn ZTNA nicht verfügbar ist.

- Temporäre Projekte/Migrationen: Schnelle Konnektivität bei begrenzter Laufzeit.

Stärken und Grenzen von SSL/TLS-VPN

- Stärken: Hohe Kompatibilität durch TLS, häufig gute Nutzererfahrung, flexible Auth-Integrationen, einfaches Onboarding.

- Grenzen: Je nach Produkt besteht die Gefahr „zu breiter“ Netzfreigaben; Full-Tunnel-Designs brauchen gute Egress-Planung; ohne Device-Posture und Segmentierung bleibt das Risiko kompromittierter Clients hoch.

WireGuard im Enterprise: Schlankes Protokoll, starke Performance, klare Betriebsdisziplin

WireGuard ist ein modernes VPN-Protokoll mit Fokus auf schlankem Code, klaren Kryptoprimitiven und hoher Performance. Es eignet sich besonders für Overlay-Tunnel und Szenarien, in denen unkompliziertes Roaming, geringe Latenz und einfache Konfiguration zählen. Gleichzeitig verlangt der Enterprise-Einsatz eine saubere Einbettung in PKI-/Key-Management, Zugriffskontrolle und Observability. Eine technische Übersicht bietet die WireGuard-Protokollbeschreibung.

Typische Use Cases für WireGuard

- Workload-to-Workload Overlays: Schutz von Ost-West-Verbindungen in Hybrid-Umgebungen, z. B. zwischen Gateways oder Hosts.

- Standortvernetzung kleiner/mittlerer Umgebungen: Wenn Interop-Anforderungen überschaubar sind und Automatisierung vorhanden ist.

- Admin-Zugänge: Dedizierte, restriktive Admin-Tunnel mit klaren AllowedIPs und starker Schlüsselverwaltung.

Stärken und Grenzen von WireGuard

- Stärken: Sehr gute Performance, schnelles Roaming, einfache Konfiguration, moderne Kryptografie.

- Grenzen: Enterprise-Features (z. B. zentrale Policy-Engines, integriertes Posture-Assessment, umfangreiche Reporting-Suiten) sind nicht „automatisch“ Teil des Protokolls; diese Funktionen müssen über Management- und Identitätslayer ergänzt werden.

ZTNA im Vergleich: Zero Trust Network Access als Alternative zum klassischen Remote-Access-VPN

ZTNA verschiebt den Fokus von „Netzwerkzugang“ zu „Anwendungszugang“. Nutzer erhalten Zugriff auf definierte Applikationen, abhängig von Identität, Gerät, Kontext und Policy – ohne dass ihr Gerät als vollwertiger Netzteilnehmer im internen IP-Routing erscheint. Das reduziert den Blast Radius und passt besser zu Zero-Trust-Strategien, insbesondere wenn interne Anwendungen modernisiert oder über Proxies/Connectors veröffentlicht werden. Eine konzeptionelle Grundlage liefert NIST SP 800-207 (Zero Trust Architecture).

Typische Use Cases für ZTNA

- Applikationszugriff für Remote Work: Zugriff auf Web-Apps, RDP/SSH-Services oder interne Tools ohne Netzwerk-Vollzugriff.

- Third-Party Access mit minimalem Risiko: Dienstleisterzugriffe auf einzelne Systeme, zeitlich und kontextuell begrenzt.

- Cloud-First und SaaS-lastige Umgebungen: ZTNA ergänzt SSO/Conditional Access und reduziert die Notwendigkeit „ins Netz“ zu tunneln.

Stärken und Grenzen von ZTNA

- Stärken: Sehr gutes Least-Privilege-Modell, bessere Kontrolle pro Anwendung, weniger laterale Bewegung, oft bessere Auditierbarkeit.

- Grenzen: Nicht jede Legacy-App lässt sich sofort sauber integrieren; für echte Standortkopplung und Low-Level-Protokolle bleibt häufig IPSec relevant; Architektur erfordert saubere Connector-/Broker-Planung und starke Identitätsintegration.

Vergleich nach Praxisdimensionen: Sicherheit, Betrieb, Performance und Skalierung

Sicherheitsmodell und Angriffspfade

- IPSec: Stark für Netz-zu-Netz-Verbindungen. Risiko entsteht weniger durch Kryptografie, mehr durch flache Netze und zu große Trust-Zonen.

- SSL/TLS-VPN: Gut für Remote Access, aber ohne Device-Posture, MFA und Segmentierung anfällig für kompromittierte Endgeräte und Credential-Theft.

- WireGuard: Modern und robust, aber Policy/Access-Control hängen stark von der umgebenden Architektur ab (Key-Management, AllowedIPs, Segmentierung).

- ZTNA: Minimiert laterale Bewegung durch App-Zugriff statt Netz-Zugriff; Identity wird zur zentralen Sicherheitsinstanz.

Betrieb und Governance

- IPSec: Reife Toolchains, aber Konfigurationskomplexität wächst mit Anzahl der Tunnels/Peers. Automatisierung und standardisierte Profiles sind entscheidend.

- SSL/TLS-VPN: Client-Management, Policy-Sets und Skalierung der Gateways sind die Hauptthemen. SSO/MFA-Integration reduziert Helpdesk-Last.

- WireGuard: Sehr einfach im Kern, aber Enterprise-Governance entsteht erst durch saubere Schlüsselrotation, zentrale Verwaltung und Logging-Strategien.

- ZTNA: Governance läuft über Identität/Policy-Engines; erfordert gute Rollenmodelle, App-Inventar und klare Owner-Strukturen je Anwendung.

Performance und Nutzererlebnis

- IPSec: Stark bei stabilen Links und Hardware-Offload. MTU/PMTUD und asymmetrische Pfade sind typische Fehlerquellen.

- SSL/TLS-VPN: Oft „funktioniert überall“, aber Full-Tunnel kann Latenz erhöhen, wenn Egress zentralisiert wird.

- WireGuard: Häufig sehr gute Performance und Roaming, ideal für mobile Clients und dynamische Netze.

- ZTNA: Sehr gutes UX bei Web-Apps; bei Nicht-Web-Protokollen hängt es stark von Connector-Placement und Proxy-Pfaden ab.

Typische Architektur-Patterns im Enterprise

- Hybrid-Pattern: IPSec für Site-to-Site (Standorte/Cloud), ZTNA für Benutzerzugriff auf Applikationen, SSL/TLS-VPN als Fallback für Spezialfälle.

- Segmentiertes VPN: Mehrere Overlays/VRFs (User, Admin, Partner, OT) statt „ein Tunnel für alles“. Das reduziert Risiko und vereinfacht Audits.

- Identity-First Remote Access: MFA (ideal phishing-resistent), Device-Posture, per-App-Policies; Netzwerkzugang nur wo nötig.

- Transit/Hub in der Cloud: Zentraler Routing- und Security-Hub (Firewall-Inspection, Logging) für Cloud-Spokes und On-Prem-Anbindungen.

Konkrete Auswahlhilfe: Welche Lösung passt zu welchem Bedarf?

In der Praxis ist die „beste“ Lösung selten ein einzelnes Protokoll. Entscheidend ist, welche Art von Zugriff Sie kontrollieren wollen: Netzwerk-Konnektivität, Benutzerzugriff oder beides. Eine pragmatische Zuordnung:

- Wenn Standortkopplung und Cloud-Hybrid im Fokus stehen: IPSec (IKEv2) als robuste Basis, ergänzt durch Segmentierung (VRF/Policy) und Monitoring.

- Wenn viele Remote-User schnell und zuverlässig angebunden werden müssen: SSL/TLS-VPN oder IKEv2-Remote-Access, zwingend mit MFA, Device-Checks und restriktiven Routen.

- Wenn schlanke Overlays oder Mobile-Roaming zentral sind: WireGuard, aber nur mit sauberem Schlüssel- und Policy-Management sowie zentraler Telemetrie.

- Wenn Zero-Trust, App-Zugriff und Least Privilege Priorität haben: ZTNA als Standardzugang, ergänzt durch klassische VPNs für Legacy- und Site-to-Site-Anforderungen.

Security-Basics, die unabhängig von der Technologie gelten

- MFA und starke Authentisierung: Vermeiden Sie reine Passwortlogins. Nutzen Sie SSO/Conditional Access, wo möglich.

- Least Privilege durchsetzen: Minimale Routen, per-App-/per-Service-Freigaben, keine flachen Netze.

- Schlüssel- und Zertifikatsprozesse definieren: Rotation, Revocation, Audits, klare Verantwortlichkeiten.

- Logging und Monitoring: Auth-Logs, Tunnelmetriken, Flow-Daten, Alarmierung und SIEM-Integration.

- Separater Admin-Zugriff: Privileged Access über getrennte Pfade, kurze Sessions, starke Nachvollziehbarkeit.

Implementierungsdetails, die häufig übersehen werden

- DNS-Design: Namensauflösung ist oft der eigentliche „Zugriffs-Layer“. Planen Sie interne Zonen, Split-DNS, Logging und Schutz vor DNS-Leaks.

- MTU/MSS und Path-Asymmetrie: Tunnel-Overhead und Load-Balancer verursachen schwer diagnostizierbare Fehlerbilder. MSS-Clamping und definierte MTU-Standards sind Gold wert.

- Rollout- und Change-Strategie: Canary-Gateways, Staging, versionskontrollierte Konfigurationen und automatisierte Compliance-Checks reduzieren Ausfälle.

- Fallback und Break-Glass: Definieren Sie kontrollierte Notfallzugänge (streng limitiert, stark auditierbar), falls IdP/MFA ausfallen.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

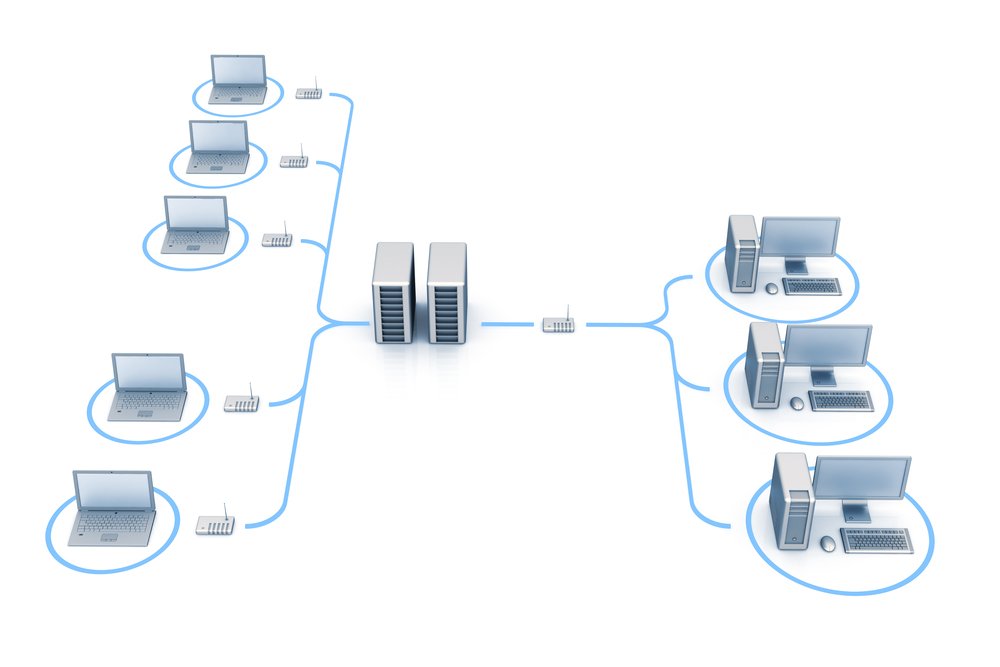

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.