Netzwerk-Assessment: So finden Sie Schwachstellen in Ihrer Infrastruktur

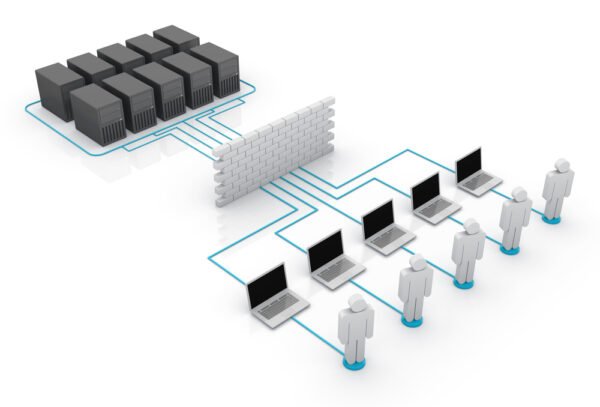

Ein Netzwerk-Assessment ist für Unternehmen eine der zuverlässigsten Methoden, um Schwachstellen in der IT-Infrastruktur frühzeitig zu erkennen – bevor sie zu Ausfällen, Sicherheitsvorfällen oder teuren Performance-Problemen führen. In vielen Organisationen wächst das Netzwerk über Jahre: neue Standorte, Cloud-Anbindungen, WLAN-Erweiterungen, zusätzliche Firewalls, IoT-Geräte und Remote-Arbeit. Dabei entstehen oft unbemerkt Risiken wie veraltete Firmware, falsch gesetzte Zugriffsregeln,…