Netzwerksegmentierung richtig planen: Sicherheit und Performance steigern

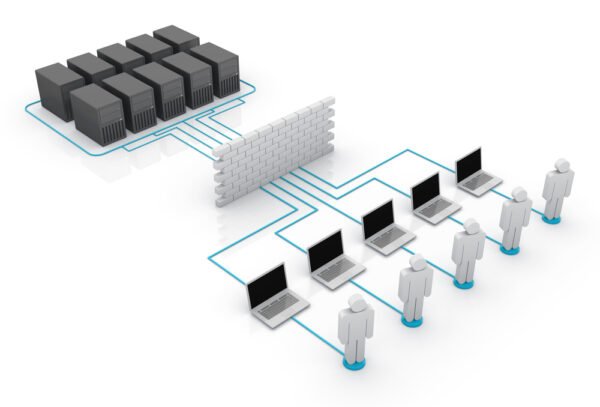

Netzwerksegmentierung richtig planen ist eine der wirkungsvollsten Maßnahmen, um Sicherheit und Performance im Unternehmensnetz gleichzeitig zu steigern. Viele IT-Umgebungen sind über Jahre gewachsen: neue Abteilungen, zusätzliche Standorte, Cloud-Anbindungen, IoT-Geräte, Gäste-WLAN, Remote-Zugriffe – und am Ende hängt „fast alles“ im gleichen Netz. Das ist bequem, aber riskant: Ein kompromittierter Client kann sich leichter seitlich ausbreiten, Broadcast-…