VLAN Hopping verhindern: Praktische Schutzmaßnahmen auf Cisco Switches

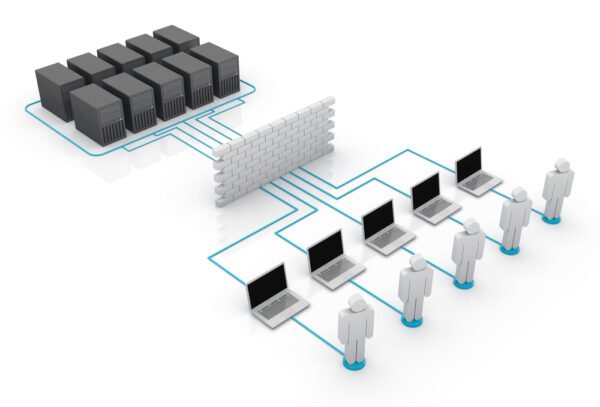

VLAN Hopping ist eine Technik, bei der Angreifer versuchen, in ein anderes VLAN zu wechseln, um auf sensible Daten oder Systeme zuzugreifen. Diese Art von Angriff kann zu erheblichen Sicherheitslücken in einem Netzwerk führen. Daher ist es entscheidend, geeignete Schutzmaßnahmen zu implementieren, um VLAN Hopping zu verhindern. In diesem Artikel werden wir praxisnahe Methoden vorstellen,…