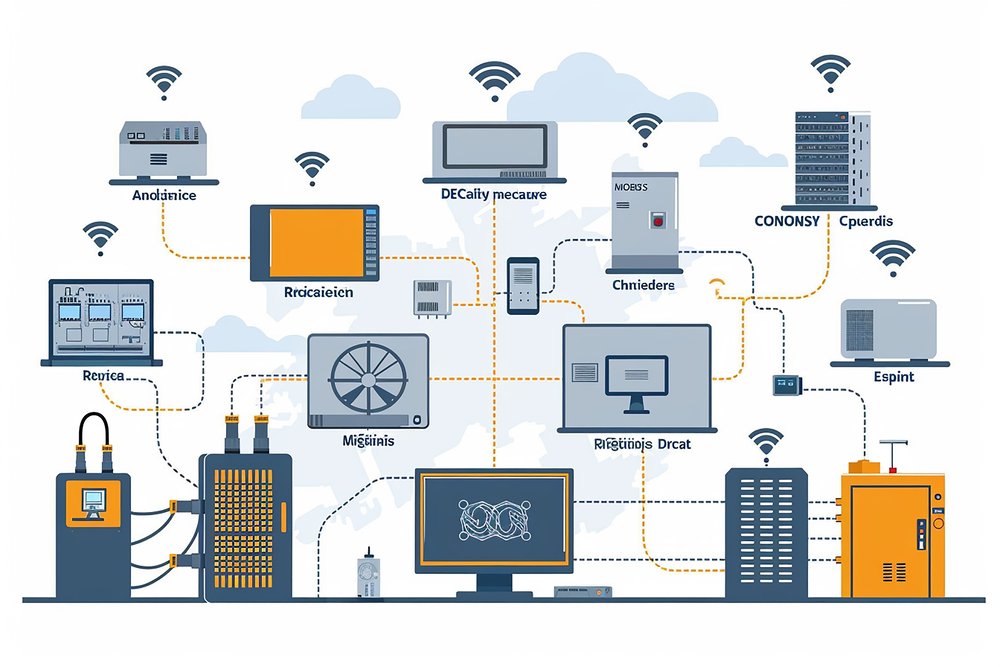

Ein professionelles Retail-Netzwerkdesign ist die Grundlage für stabile Filialabläufe, sichere POS-Systeme und eine zentrale Steuerung, die auch bei Wachstum, Kampagnen und Störungen zuverlässig funktioniert. Im Einzelhandel treffen viele Anforderungen gleichzeitig aufeinander: Kassensysteme und Payment müssen nahezu immer verfügbar sein, Warenwirtschaft und Preisupdates sollen zentral ausgerollt werden, Gäste-WLAN darf interne Netze nicht gefährden, IoT-Geräte wie Kameras oder Digital Signage erzeugen zusätzlichen Traffic, und externe Dienstleister benötigen Wartungszugänge – möglichst ohne Sicherheitsrisiko. Gleichzeitig sind Filialen physisch leichter zugänglich als Rechenzentren, die lokale IT ist oft minimal, und Internetanschlüsse sind heterogen. Genau deshalb muss Retail-Netzwerkdesign mehr leisten als „ein VPN zur Zentrale“: Es braucht klare Segmentierung, belastbare Redundanz, standardisierte Templates, eine saubere Observability sowie Prozesse für Rollout, Change und Incident Response. Dieser Artikel zeigt Best Practices für Filialnetze mit Fokus auf POS-Systeme und zentrale Steuerung – praxisnah, skalierbar und so gestaltet, dass Betrieb und Security sich nicht gegenseitig ausbremsen.

Typische Anforderungen im Retail: Was Filialnetze leisten müssen

Retail ist stark umsatzgetrieben und besonders sensibel gegenüber Ausfällen. Schon kurze Störungen am POS können Wartezeiten erhöhen, Umsätze mindern oder den Betrieb lahmlegen. Gleichzeitig sind Filialnetze häufig stark verteilt und müssen zentral gemanagt werden, damit Sicherheit und Konfigurationen konsistent bleiben.

- Hohe Verfügbarkeit am POS: Payment und Checkout dürfen nicht regelmäßig ausfallen.

- Zentrale Steuerung: Konfigurationsänderungen, Preisupdates und Policies müssen standortübergreifend ausrollbar sein.

- Sicherheit: Schutz vor Malware, lateraler Bewegung, Datenabfluss und Manipulation von Kassensystemen.

- Segmentierung: POS/Payment, Office, Gäste, IoT, Management strikt trennen.

- Skalierung: viele Standorte, schneller Rollout neuer Filialen (Zero-/Low-Touch-Provisioning).

- Transparenz: Monitoring, Logs und Flow-Daten zentral verfügbar für Betrieb und Incident Response.

Referenzarchitektur: Zonenmodell als Fundament

Ein bewährtes Retail-Netzwerkdesign basiert auf einem klaren Zonenmodell. Ziel ist, Kommunikationsbeziehungen auf das Minimum zu reduzieren und an Zonenübergängen kontrollierbar zu machen. In der Praxis ist nicht „ein VLAN pro Funktion“ entscheidend, sondern die konsequente Policy-Durchsetzung an Übergängen.

- POS/Payment-Zone: Kassensysteme, Payment-Terminals, ggf. POS-Server; strengste Regeln, minimale Ziele.

- Store-Office-Zone: Backoffice-Clients, Drucker, lokale Services; kontrollierter Zugriff auf zentrale Systeme.

- IoT/Store-Tech-Zone: Kameras, Digital Signage, Waagen, Sensorik; restriktiver Egress, oft hohe Datenmengen (Video).

- Guest-WiFi-Zone: strikt getrennt, ausschließlich Internetzugang, keine Routen in interne Netze.

- Management-Zone: Geräteverwaltung, Monitoring, Logging, Remote-Access-Bausteine; stark abgesichert.

- Vendor-Zone: Zugriffe von Dienstleistern (POS-Technik, Gebäudetechnik), zeitlich begrenzt und protokolliert.

Als Orientierung für strukturierte Sicherheitsmaßnahmen und nachvollziehbare Kontrollen ist der BSI-Kontext hilfreich, insbesondere bei Segmentierung, Protokollierung und Betriebsprozessen.

POS-Systeme und Payment: Minimalprinzip und stabile Datenflüsse

POS/Payment ist das kritischste Segment. Hier gilt konsequent: so wenig wie möglich, so kontrolliert wie nötig. Kassensysteme und Payment-Terminals sollten nur die Verbindungen haben, die sie wirklich benötigen – typischerweise zu Payment Gateways, zentralen POS-Services, Zeitdiensten und ggf. Update-/Management-Endpunkten.

- Allow-Lists: Ziele/Ports explizit freigeben; kein genereller Zugriff ins Store-Office oder Internet.

- Stabile Namensauflösung und Zeit: DNS/NTP sind oft versteckte Abhängigkeiten; redundant und kontrolliert bereitstellen.

- Keine laterale Bewegung: POS-Geräte untereinander nur, wenn zwingend erforderlich; sonst strikt trennen.

- Remote-Wartung: ausschließlich über definierte Jump Hosts/Bastionen, nicht direkt auf POS-Geräte.

- Logging: POS-relevante Firewall- und Auth-Events zentral sammeln, um Auffälligkeiten früh zu sehen.

Zentrale Steuerung: Templates, Orchestrierung und Policy-Lifecycle

Der wirtschaftliche Betrieb von Filialnetzen hängt davon ab, wie gut Sie standardisieren. Statt „jede Filiale ist anders“ sollten Sie wenige Filialprofile definieren (z. B. Small/Medium/Large) und diese über zentrale Orchestrierung ausrollen. Das gilt für VLANs, DHCP, WLAN-SSIDs, Firewall-Policies, SD-WAN/VPN-Profile und Monitoring.

- Standardprofile: wenige, klare Varianten mit definierten Zonen und Schnittstellen.

- Versionierung: Konfigurationen und Policies versionieren, damit Änderungen nachvollziehbar und rückrollbar sind.

- Staging/Pilot: eine Handvoll Pilotfilialen als Testbed, bevor global ausgerollt wird.

- Ausnahmen befristen: Sonderfreigaben mit Ablaufdatum und Review, um Wildwuchs zu verhindern.

- Automatisierte Compliance-Checks: Abgleich gegen Baselines (z. B. keine offenen Admin-Ports, Guest getrennt).

WAN-Anbindung: VPN, SD-WAN und lokaler Internet-Breakout

Im Retail ist die WAN-Architektur häufig der entscheidende Faktor für Stabilität und Performance. Klassische Site-to-Site-VPNs sind bewährt, SD-WAN vereinfacht Pfadwahl und zentrale Policies. Zudem stellt sich die Frage nach lokalem Internet-Breakout: SaaS und cloudbasierte POS-Backends profitieren oft von direktem Internetzugang – jedoch nur mit sauberer Security und Logging.

- VPN (Site-to-Site): solide Basis, aber Skalierung und Pfadsteuerung werden bei vielen Standorten aufwendiger.

- SD-WAN: dynamische Pfadwahl, bessere Nutzung mehrerer Leitungen, zentrale Policy-Verteilung.

- Backhaul vs. Breakout: Backhaul bringt zentrale Kontrolle, Breakout bessere SaaS-Performance – Hybrid ist oft der beste Kompromiss.

- Health Checks: Failover nicht nur nach „Link up“, sondern nach echten Zielen (DNS/HTTPS) steuern.

Redundanz in Filialen: Dual-WAN und 5G/LTE als Backup

Verfügbarkeit im Retail bedeutet nicht zwingend „99,999% überall“, aber eine pragmatische Resilienz, die Umsätze schützt. Viele Störungen entstehen durch Providerprobleme oder lokale Modems. Dual-WAN und ein Mobilfunk-Backup sind oft der größte Hebel – vorausgesetzt, Failover ist getestet und Policies bleiben im Failover gleich.

- Dual-WAN: idealerweise provider- und technologie-divers (z. B. DSL + Kabel).

- 5G/LTE: Backup-Pfad oder schnelle Inbetriebnahme neuer Filialen; auch als Out-of-Band-Zugang geeignet.

- Failover-Tests: regelmäßig, inklusive „Partial Outages“ (DNS-Ausfall, Paketverlust, Peering-Probleme).

- Session-Verhalten: realistisch planen; manche Sessions brechen, kritische Anwendungen müssen damit umgehen.

WLAN im Retail: Gäste, Mitarbeitende und Geräte sauber trennen

WLAN ist in Filialen oft der Standardzugang für Mitarbeitende, Scanner, MDE-Geräte und Gäste. Ein gutes WLAN-Design stellt sicher, dass Gastverkehr strikt getrennt bleibt und interne Geräte segmentiert sowie authentisiert arbeiten. Gleichzeitig muss das Funkdesign robust sein: Interferenzen, dichte Bebauung und wechselnde Kundenlast sind typische Herausforderungen.

- Getrennte SSIDs oder dynamische Segmentierung: Gäste, Mitarbeitende, IoT/Scanner getrennt.

- Enterprise-Authentisierung (802.1X), wo möglich: besser als Pre-Shared Keys, besonders für Mitarbeitendenetze.

- Gastnetz nur Internet: NAT, keine Routen ins interne Netz, klare Bandbreitenlimits.

- Roaming-Tests: für mobile Geräte (Scanner/Handhelds) in realen Laufwegen testen.

Zugriffskontrolle und Onboarding: NAC und Port-Security als Schutz gegen „falsche Geräte“

Filialen sind physisch zugänglicher. Das Risiko, dass unbekannte Geräte angeschlossen werden, ist real. Network Access Control (NAC) hilft, Geräte zu klassifizieren und automatisch ins richtige Segment zu platzieren – inklusive Quarantäne, wenn etwas nicht passt.

- 802.1X: dynamische VLAN-Zuweisung und Rollenmodelle, besonders für Mitarbeitenden- und Geräteports.

- MAB als Fallback: nur für Geräte ohne 802.1X, mit restriktiver Policy und regelmäßiger Prüfung.

- Port-Security: ungenutzte Ports deaktivieren, MAC-Limits, Schutz vor Rogue-Devices.

- Quarantäne-Netz: Geräte ohne Profil oder mit Auffälligkeiten isolieren, ohne Betrieb zu gefährden.

Remote Access und Dienstleister: Wartung sicher und auditierbar gestalten

Retail-Umgebungen sind stark von Dienstleistern abhängig (Kassenanbieter, Payment, Gebäudetechnik, Video). Unkontrollierte Fernzugänge sind eine häufige Ursache für Sicherheitsvorfälle. Best Practice ist ein klarer Remote-Access-Pfad über zentrale Einstiegspunkte, mit MFA und vollständiger Protokollierung.

- Jump Hosts/Bastion: Zugriff nur über definierte Bastionen, keine direkten VPNs in POS-Netze.

- MFA und Just-in-Time: zeitlich begrenzte Zugriffe, Freigabe pro Auftrag.

- Session-Logging/Recording: besonders bei administrativen Aktionen.

- Vendor-Zone: getrennte Policies und Netze für Dienstleisterzugriffe, um seitliche Ausbreitung zu verhindern.

Monitoring, Logging und Troubleshooting: Filialnetze zentral sichtbar machen

Wenn viele Standorte betrieben werden, ist zentrale Sichtbarkeit Pflicht. Ohne Telemetrie werden Ausfälle zu langen Suchspielen. Ein gutes Konzept kombiniert Metriken (Verfügbarkeit/Performance), Logs (Ereignisse/Änderungen) und Flow-Daten (Traffic-Muster), um Probleme schnell zu lokalisieren und Security-Auffälligkeiten früh zu erkennen.

- Metriken: Uplink-Auslastung, Loss/Jitter/Latenz, WLAN-Qualität, CPU/Memory der Edge-Geräte.

- Logs: Firewall-Events, VPN/SD-WAN-Status, NAC-Events, Admin-Changes, DHCP/DNS-Ereignisse.

- Flow-Daten: NetFlow/IPFIX zur Erkennung von Top Talkern, neuen Zielen und Exfiltrationsindikatoren.

- Synthetische Checks: POS-Transaktionen, Payment-Reachability, zentrale Dienste aus Filialsicht testen.

- Alarmhygiene: Deduplizieren, klare Severity, definierte Zuständigkeiten und Runbooks.

Security-Controls in Filialnetzen: Egress-Kontrolle, DNS-Policy und DDoS-Resilienz

Im Retail ist ausgehender Traffic oft der entscheidende Sicherheitshebel. Kompromittierte Systeme nutzen Egress für Command-and-Control und Datenabfluss. Egress-Kontrolle, DNS-Filter und konsistente Policies über alle Pfade sind daher zentral – insbesondere, wenn Breakout genutzt wird.

- Egress-Allow-Lists: POS/Payment nur zu definierten Endpunkten; IoT nur zu notwendigen Herstellerdiensten.

- DNS zentralisieren: definierte Resolver, DNS-Logging, Blocklisten gegen bekannte bösartige Domains.

- Proxy/SWG nach Bedarf: für Office-Traffic häufig sinnvoll, um Webrisiken zu reduzieren.

- DDoS-Plan: Provider-Eskalationswege und Notfallprofile, wenn Filialen zentral betroffen sind.

Für webnahe Risiken, die im Office-Traffic und bei SaaS eine Rolle spielen, kann der OWASP Top 10 als Priorisierungshilfe dienen.

Rollout-Strategie: Von Pilotfilialen zur Fläche

Retail-Rollouts scheitern selten am Konzept, sondern an der Umsetzung im Feld: Verkabelung, lokale Provider, Filialzeiten, unterschiedliche Gerätegenerationen. Ein pragmatischer Rollout arbeitet in Wellen, nutzt stabile Templates und definiert klare Abnahmetests pro Filiale.

- Discovery: Standortprofiling (Provider, Bandbreite, Verkabelung, POS/IoT-Bestand).

- Pilot: repräsentative Filialen (klein/mittel/komplex) mit messbaren Erfolgskriterien.

- Factory-Ansatz: Zero-Touch/Low-Touch-Provisioning, standardisierte Installationskits.

- Wellen: Rollout nach Regionen/Providern, mit Retrospektiven und Template-Verbesserungen.

- Abnahme: POS/Payment, WLAN, zentrale Policies, Logging, Failover und Remote-Access testen.

Typische Fehler im Retail-Netzwerkdesign

- POS nicht getrennt: Kassensysteme im Office-Netz – hohes Risiko für Malware und laterale Bewegung.

- Gastnetz „halb getrennt“: Gäste erreichen interne Netze oder teilen Infrastruktur ohne klare Grenzen.

- Backup-Pfad ohne Security: Failover umgeht Proxy/DNS-Filter; Policies müssen auf allen Pfaden gelten.

- Zu viele Sonderregeln: jede Filiale anders; Betrieb wird teuer und fehleranfällig.

- Kein regelmäßiger Failover-Test: Redundanz existiert nur auf dem Papier.

- Remote Access unkontrolliert: Dienstleisterzugänge ohne MFA/Logging sind ein wiederkehrender Vorfallsgrund.

Checkliste: Retail-Netzwerkdesign für Filialen, POS und zentrale Steuerung

- Zonen: POS/Payment, Office, IoT, Guest, Management, Vendor – mit klaren Trust-Boundaries.

- POS-Schutz: Allow-Lists, restriktiver Egress, stabile DNS/NTP, zentrale Protokollierung.

- Zentrale Steuerung: Templates, Versionierung, Ausnahmen befristen, Staging/Pilotfilialen.

- WAN: VPN/SD-WAN, policy-basierter Breakout, Health Checks auf echte Ziele.

- Redundanz: Dual-WAN + 5G/LTE, regelmäßige Failover- und Partial-Outage-Tests.

- WLAN: getrennte SSIDs/Segmente, 802.1X wo möglich, Gastnetz nur Internet.

- Remote Access: Jump Hosts, MFA, Just-in-Time, Session-Logging/Recording, Vendor-Zone.

- Observability: Metriken, Logs, Flow-Daten, synthetische POS/Payment-Checks, Alarmhygiene.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.