WLAN-Planung für mehrere Standorte: Standards und Skalierung

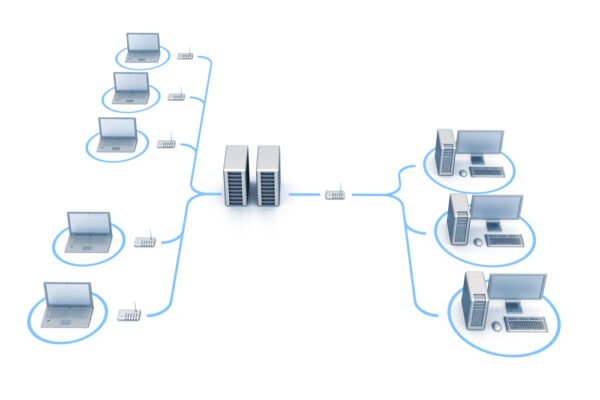

Eine professionelle WLAN-Planung für mehrere Standorte ist für viele Unternehmen ein entscheidender Hebel, um IT-Betriebskosten zu senken, Sicherheit zu erhöhen und eine gleichbleibend gute Nutzererfahrung zu gewährleisten. Während ein einzelnes Büro oft noch „maßgeschneidert“ geplant werden kann, entstehen bei Filialnetzen, verteilten Büroflächen, Lager- und Produktionsstandorten neue Herausforderungen: unterschiedliche Gebäudetypen, variierende Internetanbindungen, lokale Störquellen, heterogene Endgeräte…