Always-On VPN: Design für Managed Devices ohne User-Friktion

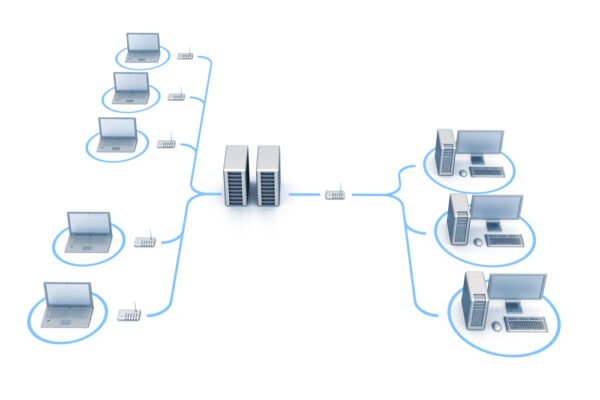

Ein Always-On VPN ist für viele Unternehmen der nächste logische Schritt, wenn Managed Devices (MDM/Endpoint-Management) zum Standard werden: Das Gerät stellt automatisch und dauerhaft eine sichere Verbindung her, ohne dass der Nutzer aktiv „VPN starten“ muss. Richtig designt reduziert Always-On VPN die User-Friktion drastisch, verbessert Security-Posture (weil Corporate Policies, DNS, Egress und Logging konsistent greifen)…