Remote Access VPN konfigurieren: Benutzer, Gruppen und Policies

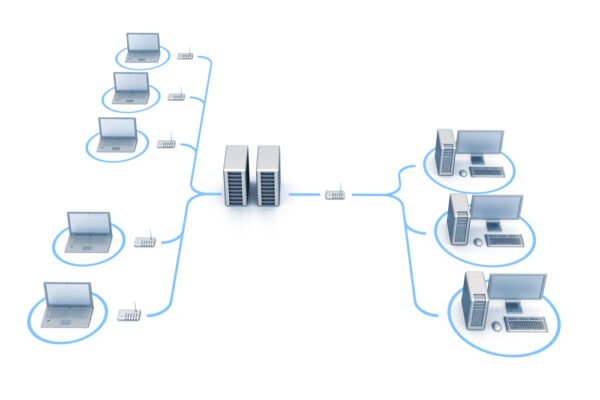

Ein Remote Access VPN konfigurieren bedeutet heute weit mehr als „Client verbinden und fertig“. In modernen Unternehmensumgebungen ist Remote Access eine Sicherheits- und Governance-Frage: Wer darf von außen auf welche Ressourcen zugreifen, mit welchen Geräten, unter welchen Bedingungen – und wie bleibt das Ganze auditierbar und beherrschbar? Genau hier entscheiden Benutzer, Gruppen und Policies über…