RADIUS/TACACS+ Integration: AAA Patterns für VPN-Gateways

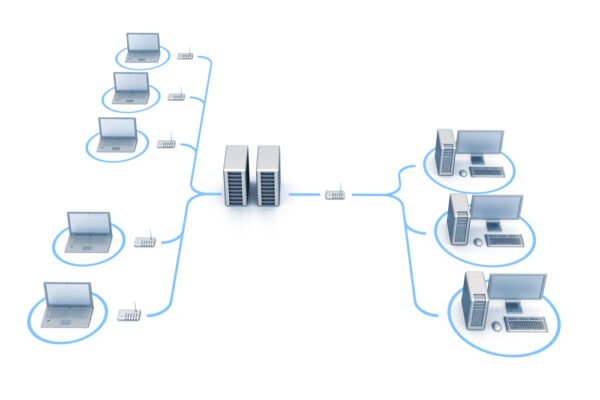

RADIUS/TACACS+ Integration ist in Enterprise-Umgebungen ein zentraler Baustein, um VPN-Gateways sauber in ein AAA-Modell (Authentication, Authorization, Accounting) einzubetten. Ohne konsistente AAA-Architektur wird Remote Access schnell unübersichtlich: lokale Benutzer auf Gateways, inkonsistente Gruppen, unterschiedliche Policies je Standort, fehlende Audit-Trails und ein hoher operativer Aufwand bei Offboarding oder Rollenwechseln. RADIUS ist dabei der klassische Standard für Netzwerkzugang…